60 min

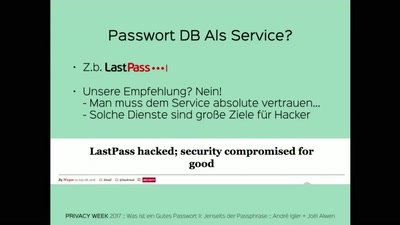

Von tokens, OTP und pgp. Neue Cryptohardware, neue…

32 min

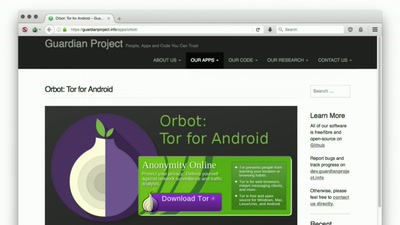

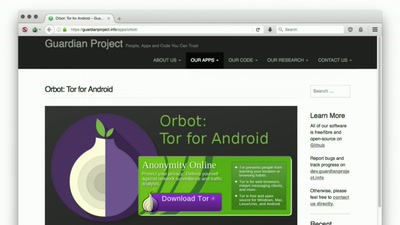

Anonyme Dienste im Internet - Mehr als nur der Tor-Browser

60 min

über Gläserne Menschen, kuratierte Pinnwände und Popkultur

37 min

privacy by default, for everyone

56 min

Der Flurschaden der Quellen-TKÜ und der Crypto Wars

36 min

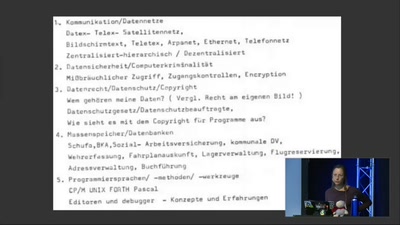

Die Wiener Cryptoparty zu Gast bei der PrivacyWeek

53 min

Praktische Vorschläge zum Umgang mit der Ideologie der…

42 min

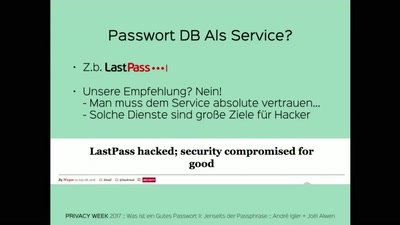

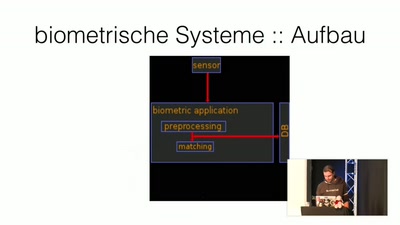

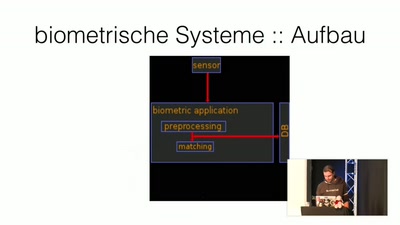

wie man Biometrie und Passworte richtig verwendet

60 min

… wo kommt es her, wo geht es hin?

50 min

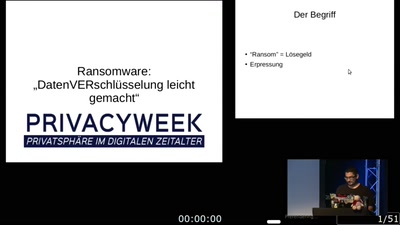

DatenVERschlüsselung leicht gemacht

19 min

Über virtuelle Friedhöfe, Datenfriedhöfe und andere Spuren…

43 min

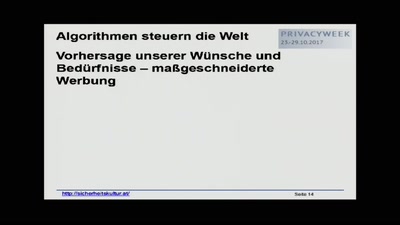

Big Data Algorithmen als Lenkungswerkzeug

40 min

Ein Überblick über die vielseitigen Probleme von…

51 min

Die Wiener Cryptoparty zu Gast bei der PrivacyWeek

30 min

Wie social Networks datensparsam und sicher genutzt werden…

47 min

Datensparsamkeit in Webanwendungen

44 min

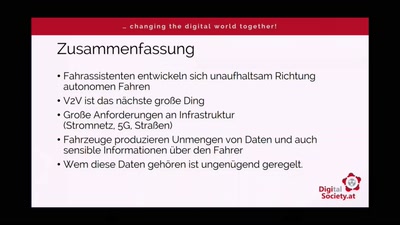

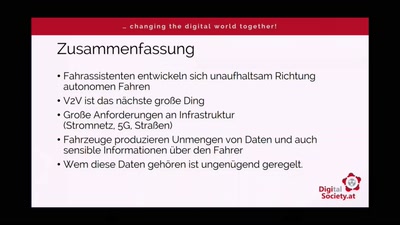

Geschichte des IoT mit Querverbindungen zum besseren…

18 min

Wie Soziale Medien die Trauerkommunikation beeinflussen

60 min

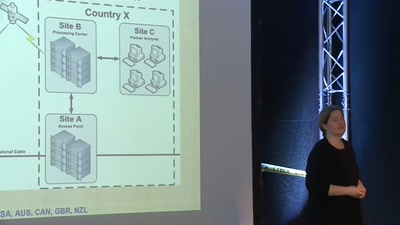

Ein Fazit des deutschen NSA-Untersuchungsausschusses.

47 min

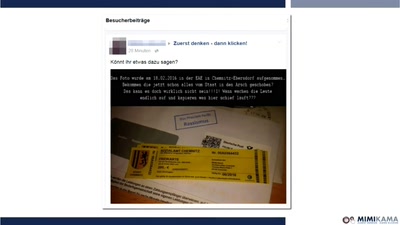

Ein Gesellschaftphänomen mitten unter uns

47 min

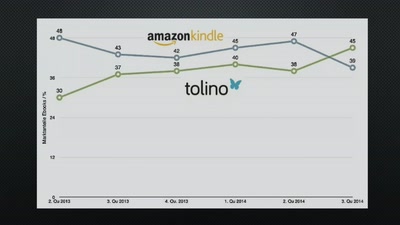

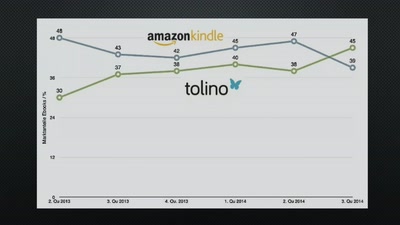

Die Leser, die Autoren, die Buchhändler und die Daten

37 min

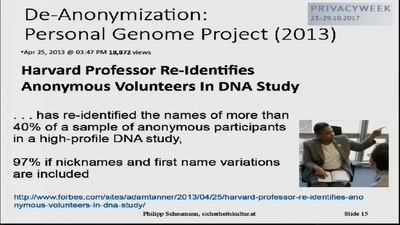

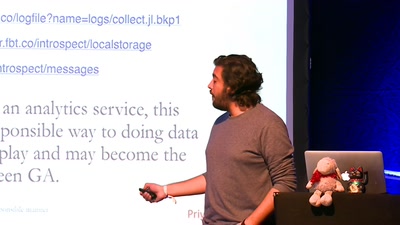

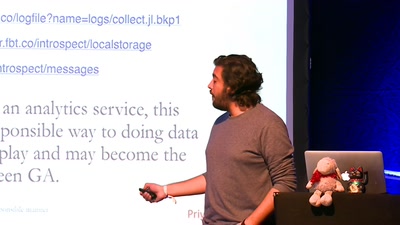

Collecting data in a socially responsible manner without…

58 min

Wandelnde Datenlecks im Visier von Staat und Industrie

50 min

Effektives Mittel zur Kriminalitätsbekämpfung oder Gefahr…

28 min

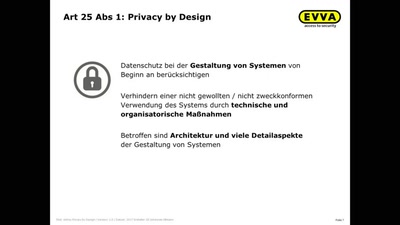

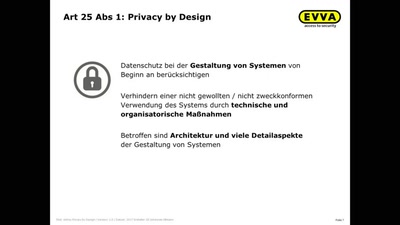

Zutrittskontrolle und Datenschutz - Ein vermeintlicher…

51 min

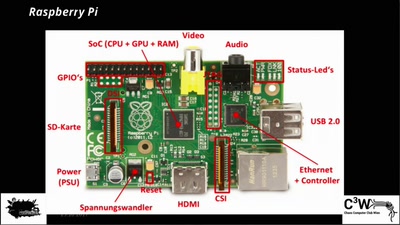

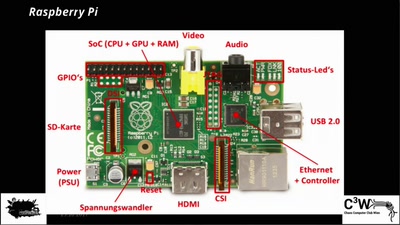

pi-top als Werkzeug am Weg zur digitalen Kompetenz

27 min

Wie Unternehmen ihre Zukunft verspielen

39 min

Test websites and rank them according to their security and…

25 min

A documentary on privacy.

23 min

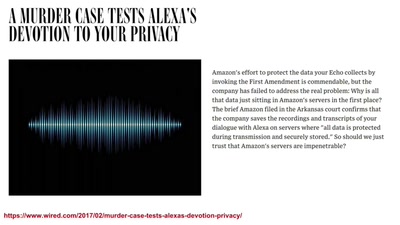

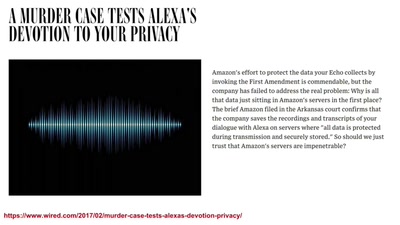

Wenn Spracherkennung zu Identitätsdiebstahl führt.

51 min

Ein Gesellschaftphänomen mitten unter uns

46 min

Hand in Hand, aber auch überschätzt

63 min

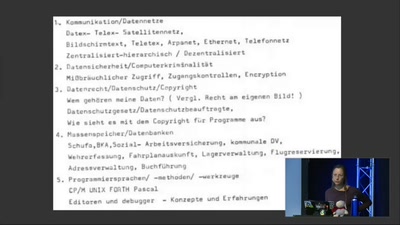

Theorie und Praxis des Lehrplans der neuen verbindlichen…

41 min

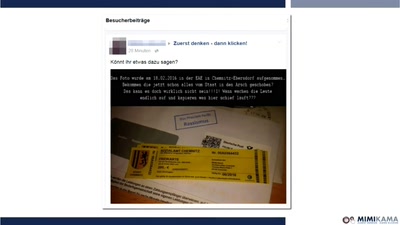

Über die Pluralität von Falschmeldungen.

48 min

Performante Tipps für Entscheidungsimpulse setzende Akteure.

46 min

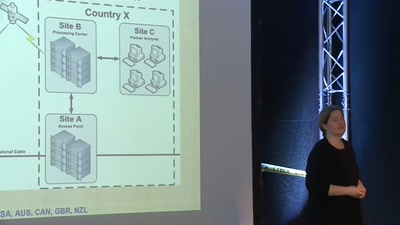

Reisefreiheit im digitalen Zeitalter

49 min

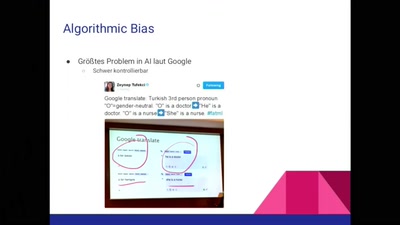

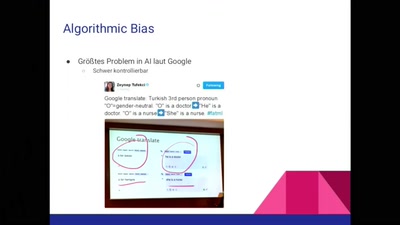

Können Algorithmen fair sein?

89 min

Grund- und Menschenrechte im 21. Jahrhundert