Search for "12" returned 5139 results

40 min

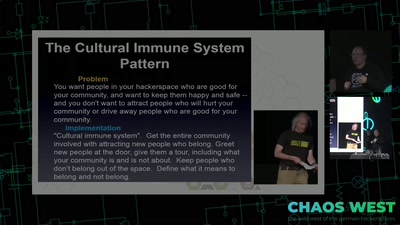

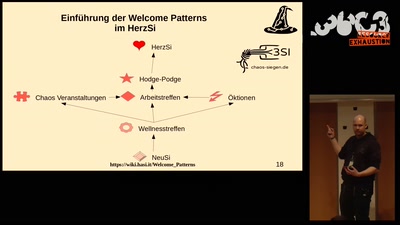

Welcome Pattern - Theorie und Praxis

(Eine Gemeinschaftsproduktion der Haecksen, der…

54 min

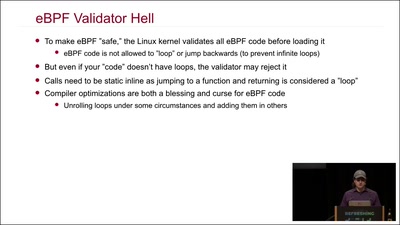

Kernel Tracing With eBPF

Unlocking God Mode on Linux

62 min

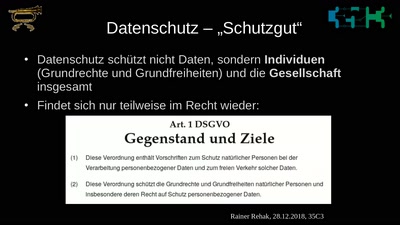

Was schützt eigentlich der Datenschutz?

Warum DatenschützerInnen aufhören müssen von individueller…

62 min

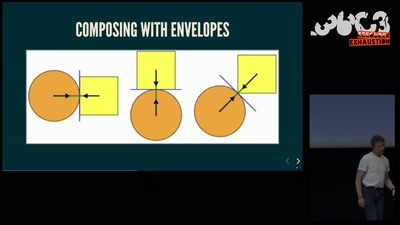

Getting software right with properties, generated tests, and proofs

Evolve your hack into robust software!

58 min

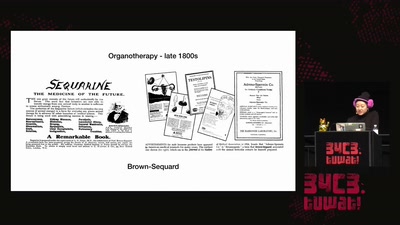

Open Source Estrogen

From molecular colonization to molecular collaboration

65 min

Mind-Hacking mit Psychedelika

Eine Einführung in die Wirkungsweise psychedelischer…

55 min

ZombieLoad Attack

Leaking Your Recent Memory Operations on Intel CPUs

38 min

Kickstart the Chaos: Hackerspace gründen für Anfänger

Ein Erfahrungsbericht aus unbetreuter Vereinsmeierei

95 min

The Time is Right

Ein Science-Fiction-Theaterstück

58 min

How risky is the software you use?

CITL: Quantitative, Comparable Software Risk Reporting

60 min

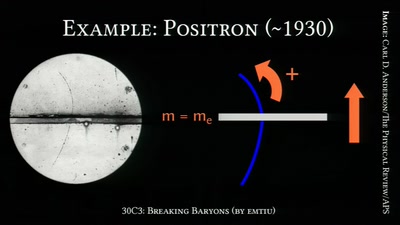

Breaking Baryons

On the Awesomeness of Particle Accelerators and Colliders

60 min

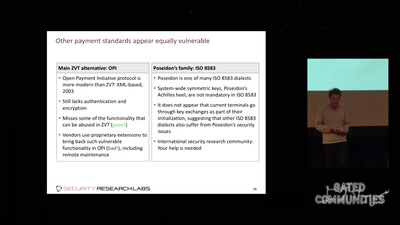

Shopshifting

The potential for payment system abuse

54 min

Der Kampf um Netzneutralität

Wer kontrolliert das Netz?

55 min

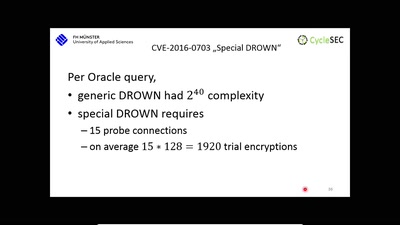

The DROWN Attack

Breaking TLS using SSLv2

59 min

Visiting The Bear Den

A Journey in the Land of (Cyber-)Espionage

55 min