Events for tag "23c3"

74 min

Digitale Bildforensik

Spuren in Digitalfotos

60 min

An Introduction to Traffic Analysis

Attacks, Defences and Public Policy Issues...

72 min

Security Nightmares 2007

Oder: worüber wir nächstes Jahr lachen werden

53 min

Subverting AJAX

Next generation vulnerabilities in 2.0 Web Applications

46 min

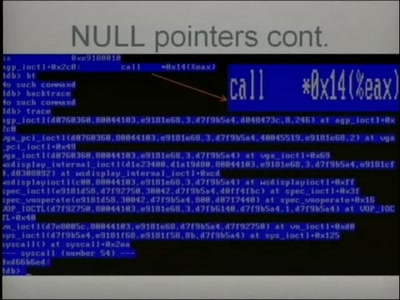

Automated Exploit Detection in Binaries

Finding exploitable vulnerabilities in binaries

34 min

Jabber-Showcase

XMPP ist viel mehr als nur Instant Messaging

51 min

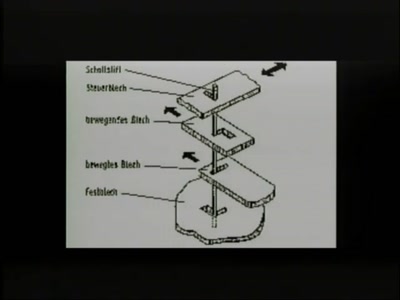

Schlossöffnung bei der Staatssicherheit der DDR

Werkzeuge und Vorgehen der STASI

50 min

Java wird Groovy

Eine Einführung in die neue, dynamische Sprache für das…

43 min

Fudging with Firmware

Firmware reverse-engineering tactics

87 min

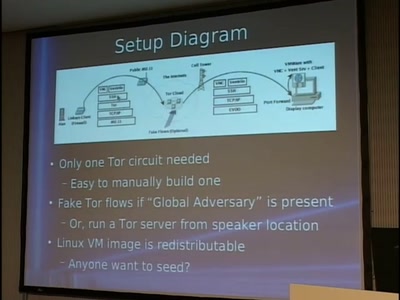

Tor and China

Design of a blocking-resistant anonymity system

57 min

Software Reliability in Aerospace

An overview on design and generation of safe and reliable…

53 min

Fuzzing in the corporate world

The use of fuzzing in the corporate world over the years…

59 min

CCC Jahresrückblick

Ein Überblick über die Aktivitäten des Clubs 2006

97 min

Tap the Electronic Frontier Foundation

EFF staffers answer your questions!

56 min

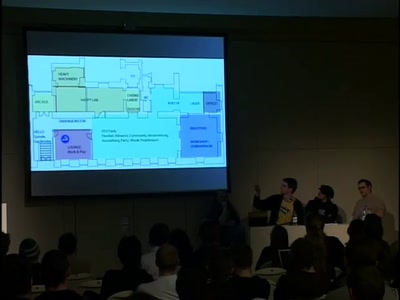

Hackerspaces

How we built ours - How you can build yours

54 min

Juristische Fragen um die Mitbenutzung fremder WLANs

Zivilrechtliche und strafrechtliche Haftung

62 min

Vehicular Communication and VANETs

The future and security of communicating vehicles

49 min

Ethernet mit Mikrocontrollern

Wie funktioniert TCP mit 2kb RAM?

47 min

How to implement bignum arithmetic

A short look at my pet project implementation

107 min

Hacker Jeopardy

The one and only hacker quizshow

45 min

Introduction to matrix programming: trance codes

How to recognize trance coded communication patterns

135 min

Project Sputnik

Realtime in-building location tracking at the 23C3

61 min

Hacking a Country: FOSS in India

An Overview Free and Open Source Software efforts and…

49 min

Mining Search Queries

How to discover additional knowledge in the AOL query logs

76 min

Information Operations

Sector-Oriented Analysis of the Potential Impact and…

51 min

Konrad Zuse - Der rechnende Raum

Ein audiovisuelles Live-Feature

50 min

Console Hacking 2006

Xbox 360, Playstation 3, Wii

31 min

Closing Ceremony

Who did you trust?

54 min

Building an Open Source PKI using OpenXPKI

Take a lot of Perl, add some OpenSSL, sprinkle it with a…

78 min

Stealth malware - can good guys win?

Challenges in detecting system compromises and why we’re so…

60 min

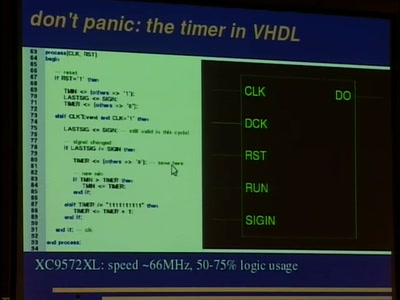

Faster PwninG Assured

Hardware Hacks and Cracks with FPGAs

62 min

Warum wir uns so gerne überwachen lassen…

Erhellendes aus Philosophie und Soziologie zur Klärung des…

63 min

Biometrics in Science Fiction

2nd Iteration

40 min

Pornography and Technology

a love affair

52 min

Void the warranty!

How to start analyzing blackboxes

47 min

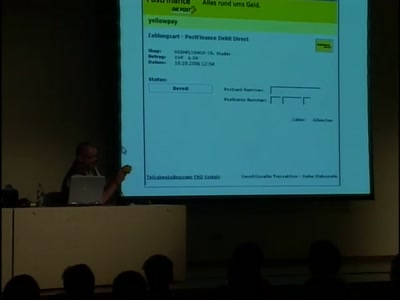

A not so smart card

How bad security decisions can ruin a debit card design

53 min

Nerds und Geeks zwischen Stereotyp und Subkultur

Eine kulturanthropologische Untersuchung

58 min

How to squeeze more performance out of your wifi

Cross-layer optimization strategies for long-range IEEE…

64 min

Das neue gesetzliche Verbot des Hackings

Praktische Auswirkungen des neuen Strafrechtes, das in…

66 min

Podjournalism

The Role of Podcasting in Critical and Investigative…

95 min

Analysis of a strong Random Number Generator

by anatomizing Linux' CPRNG

48 min

The gift of sharing

A critical approach to the notion of gift economy within…

56 min

Dying Giraffe Recordings: A non-evil recordlabel

Using the power of creative commons to create an…

54 min

Unlocking FileVault

An analysis of Apple's encrypted disk storage system

45 min

Homegrown Interactive Tables

Any Technology Sufficiently Advanced is Indistinguishable…

69 min

Mobile phone call encryption

Encrypting (GSM) mobile phone calls over VPN with an…

68 min

Data Retention Update

News and Perspectives on Implementation and Opposition

46 min

The Rise and Fall of Open Source

The Million Eyeball Principle and forkbombs

63 min

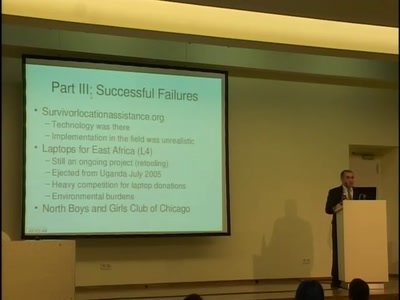

Counter-Development

The Accessibility of Technology as an Addendum to…

43 min

Nintendo DS

Introduction and hacking

45 min

Router and Infrastructure Hacking

"First we take Manhattan, then we take Berlin..."

53 min

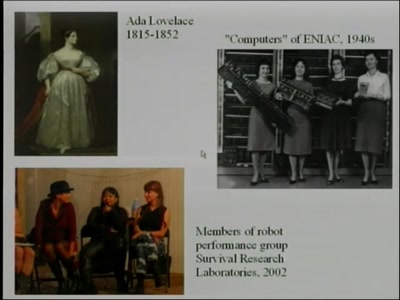

Revenge of the Female Nerds

Busting Myths about Why Women Can't Be Technical

61 min

Fnord Jahresrückblick

Wir helfen Euch, die Fnords zu sehen

68 min

Inside VMware

How VMware, VirtualPC and Parallels actually work

68 min

Überwachungsdruck - einige Experimente

Wie wirkt Überwachung?

68 min

Software Protection and the TPM

The Mac OS X Story

58 min

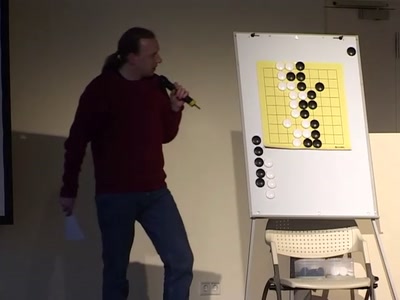

Go - Das Spiel für die Menschen

Auch für Computer? - Nicht beim Go!

79 min

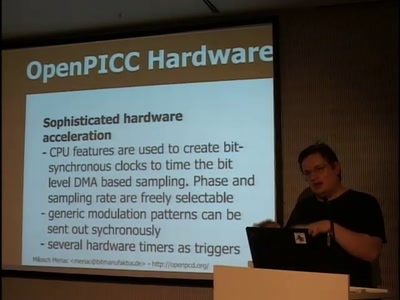

OpenPCD / OpenPICC

Free RFID reader and emulator

71 min

Sie haben das Recht zu schweigen

Durchsuchung, Beschlagnahme, Vernehmung - Strategien für…

56 min

Elektronische Reisedokumente

Neue Entwicklungen beim ePass

52 min

Funkerspuk

radio politics in the USA and Germany in the first half of…

46 min

Freie Software - Eine Chance für Afrika?

Ein Erfahrungsbericht aus Malawi

63 min

Rootkits as Reversing Tools

An Anonymous Talk

71 min

Security in the cardholder data processing?!

Experiences and lessons learned with the Payment Card…

62 min

The Story of The Hacker Foundation

Challenges of Organizing a Foundation for Hackers in the USA

64 min

Tracking von Personen in Videoszenen

Wie trackt man automatisch sich bewegende Objekte?

55 min

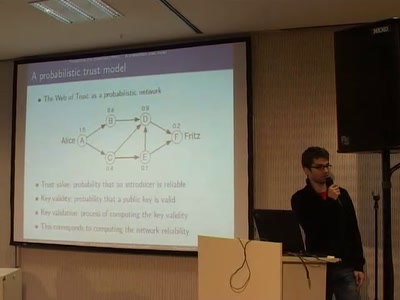

A Probabilistic Trust Model for GnuPG

A new way of evaluating a PGP web of trust by using a…

51 min

Kritik an den Illuminaten zwischen 1787 und 2006

Der Stand der Auseinandersetzung zwischen Discordiern und…

64 min

Who can you trust?

Opening Ceremony and Keynote

60 min

Ego Striptease - Ich zeig dir, wer du bist

Blogs, flickr, etc: warum machen wir es ihnen so einfach?

57 min

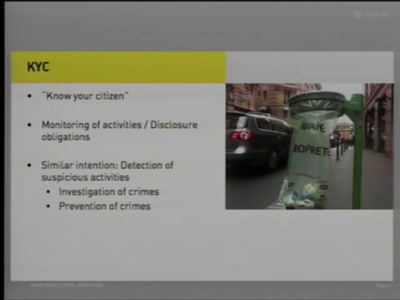

Know Your Citizens

State Authorities' Access to Sensitive Information

61 min

Kollaboratives Wissensmanagement im Bildungsbereich

Die Zitierfähigkeit von Wiki-Wissen

62 min

Detecting temperature through clock skew

Hot or Not: Defeating anonymity by monitoring clock skew to…

48 min

Advanced Attacks Against PocketPC Phones

0wnd by an MMS

57 min

How To Design A Decent User Interface

Take a look at software from a user's point of view and…

45 min

Secure Network Server Programming on Unix

Techniques and best practices to securely code your network…

61 min

Design and Implementation of an object-oriented, secure TCP/IP Stack

Ethereal^W Wireshark without remote exploits - a proof of…

51 min

Culture Jamming & Discordianism

Illegal Art & Religious Bricolage

52 min

4+2+1 Jahre BigBrotherAwards Deutschland

Eine Lesung aus dem Buch "Schwarzbuch Datenschutz"

63 min

Transparency and Privacy

The 7 Laws of Identity and the Identity Metasystem

62 min

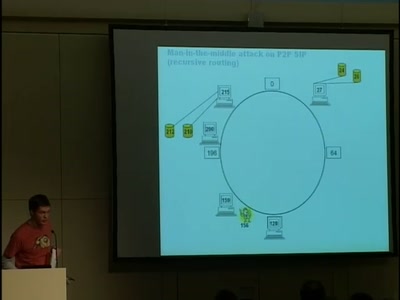

SIP Security

Status Quo and Future Issues

52 min

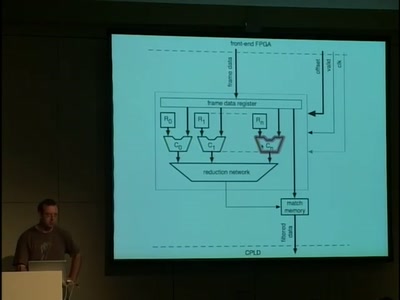

A 10GE monitoring system

Hacking a 10 Gigabit Intrusion detection and prevention…

58 min

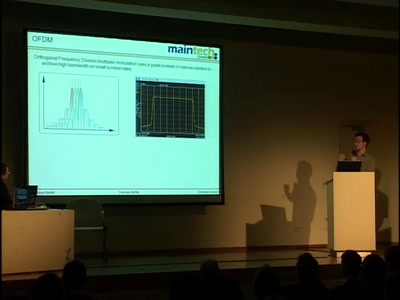

DVB-T - From Pixeldata to COFDM Transmission

How to build a complete FPGA-based DVB-T transmitter

138 min

We don't trust voting computers

The story of the dutch campaign against black-box voting to…

63 min

Güter und Personen "tracken" - Lokalisierung im Pizzamann-Universum

Technische Mittel und soziale Aspekte des "Tracking &…

47 min

Chaos und Kritische Theorie

Adorno, Wilson und Diskordianismus

63 min

Virtuelle Sicherheit

Mandatory Access Control und TPM in Xen

44 min

Open Source Machine Translation

From tools, to tricks, to projects: build a translation…

53 min

Automated Botnet Detection and Mitigation

How to find, invade and kill botnets automated and…

65 min

Body hacking

Functional body modification

60 min

The worst part of censorship is XXXXX

Investigating large-scale Internet content filtering

48 min

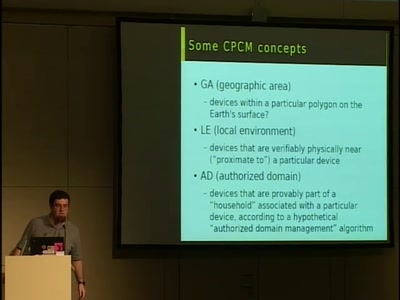

DRM comes to European digital TV

How the DVB project is locking down TV standards and…

60 min

Hacking fingerprint recognition systems

Kann ich dir ein Bier ausgeben?

61 min

CSRF, the Intranet and You

Causes, Attacks and Countermeasures

98 min

The Grim Meathook Future

How The Tech Culture Can Maintain Relevance In The 21st…

55 min

Black Ops 2006 Viz Edition

Pixel Fuzzing and the Bioinformatic Bindiff

36 min

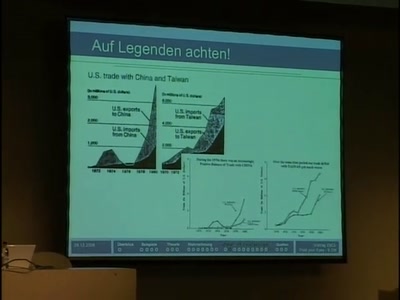

Trust Your Eyes

Grundlagen der Visualisierung und wie man mit…

54 min