Search for "tor" returned 10421 results

32 min

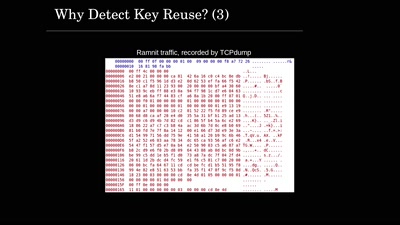

Finding the Weak Crypto Needle in a Byte Haystack

Automatic detection of key-reuse vulnerabilities

39 min

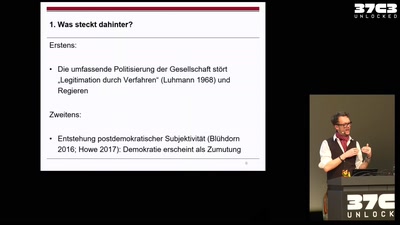

The Data must flow

Ansprüche auf Datenzugang und wer da so drauf zugreifen kann

42 min