Search for "26" returned 4320 results

61 min

Code Pointer Integrity

... or how we battle the daemons of memory safety

60 min

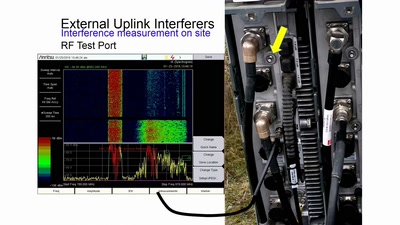

Die verborgene Seite des Mobilfunks

HF-Störquellen im Uplink

59 min

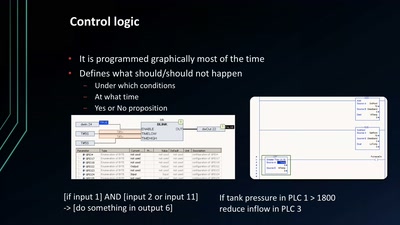

Hardsploit: A Metasploit-like tool for hardware hacking

A complete toolbox for IoT security

68 min

#afdwegbassen: Protest, (Club-)Kultur und antifaschistischer Widerstand

Über kreative Organisation, poltische Aktionen und das…

59 min

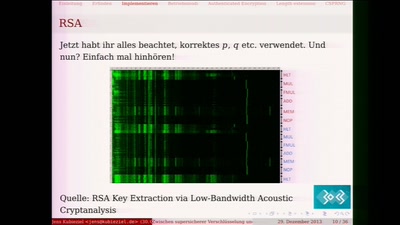

Zwischen supersicherer Verschlüsselung und Klartext liegt nur ein falsches Bit

Ein Streifzug durch die Fehler in der Kryptografie

61 min

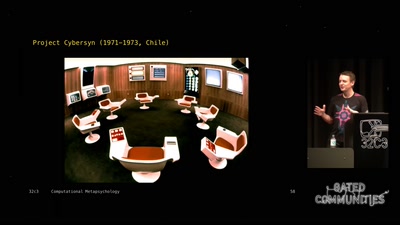

Computational Meta-Psychology

An Artificial Intelligence exploration into the creation of…

26 min

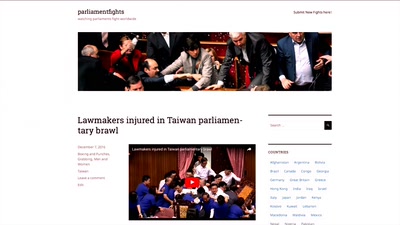

Eine kleine Geschichte der Parlamentsschlägerei

Schlagende Argumente, fliegende Fäuste

62 min

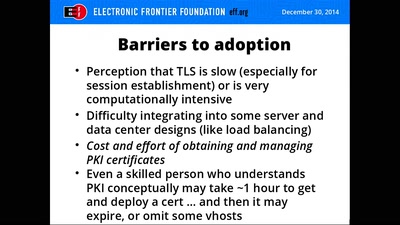

Let's Encrypt

A Free Robotic Certificate Authority

61 min

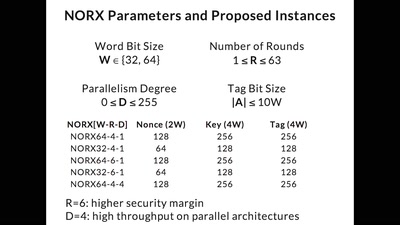

CAESAR and NORX

Developing the Future of Authenticated Encryption

57 min

A New Dark Age

Turbulence, Big Data, AI, Fake News, and Peak Knowledge

58 min

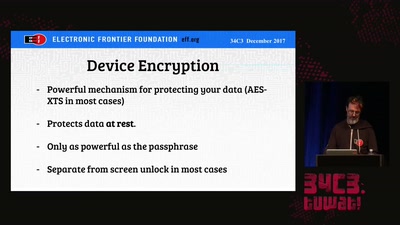

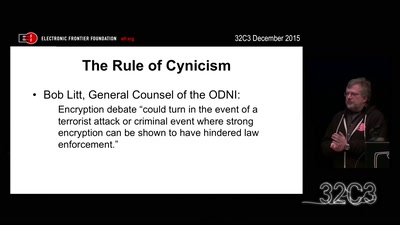

Protecting Your Privacy at the Border

Traveling with Digital Devices in the Golden Age of…

55 min

The Gospel of IRMA

Attribute Based Credentials in Practice

60 min

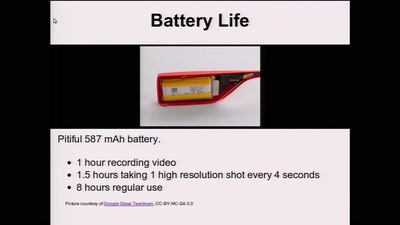

Glass Hacks

Fun and frightening uses of always-on camera enabled…

60 min