Search for "fh"

prev

next

32 min

Wie Wertschätzung in (Tech-)Communities gelingen kann

55 min

Uncovering and assessing a second authentication mechanism…

60 min

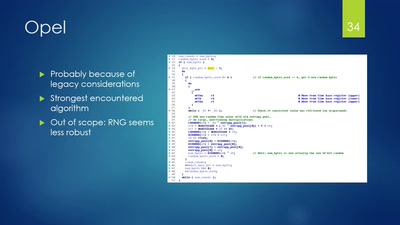

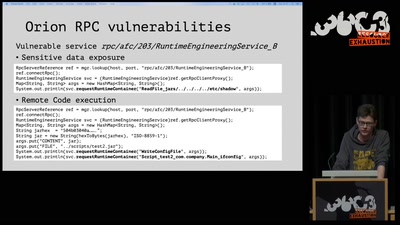

A security study of turbine control systems in power…

14 min

Wie Mensch mit einem Mikrofon auf der Bühne umgeht.

26 min

The struggle for security for all.

57 min

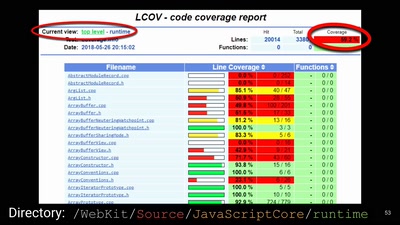

A demystification of the exploit development lifecycle

39 min

China's Social Credit Systems

58 min

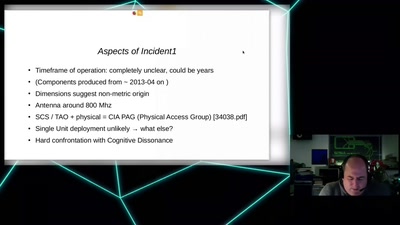

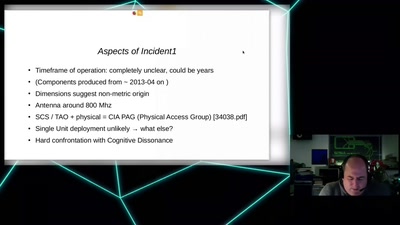

Intimiditation surveillance and other tactics observed and…

60 min

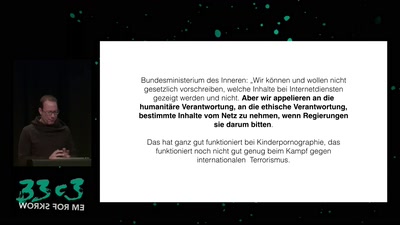

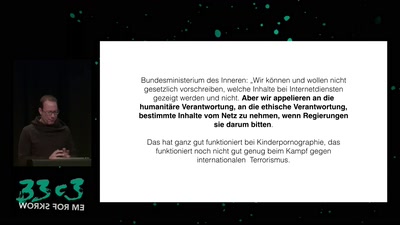

Was der Anti-Terror-Kampf von der Urheberrechtsdurchsetzung…

31 min

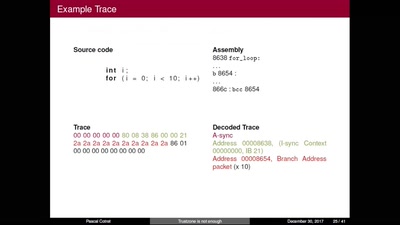

Hijacking debug components for embedded security

58 min

A Historical Re-Enactment of the PayPal14

63 min

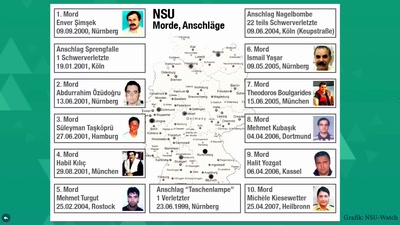

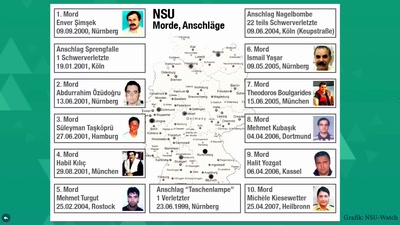

Fünf Monate nach dem Urteil im ersten NSU-Prozess

59 min

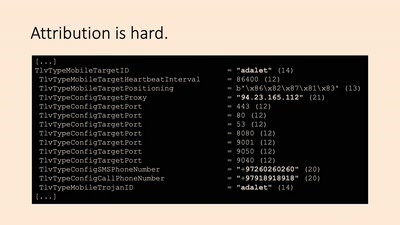

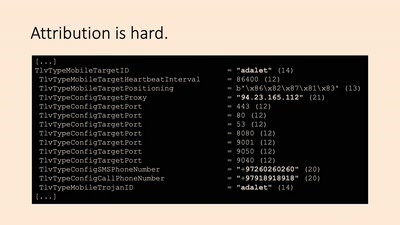

Rechtsbrüche beim Export von Überwachungssoftware

prev

next