Search for "Ron" returned 9743 results

38 min

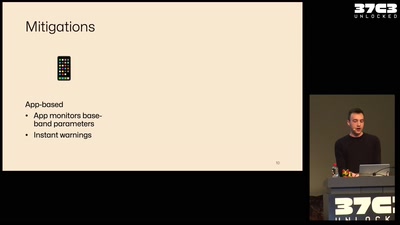

What your phone won’t tell you

Uncovering fake base stations on iOS devices

98 min

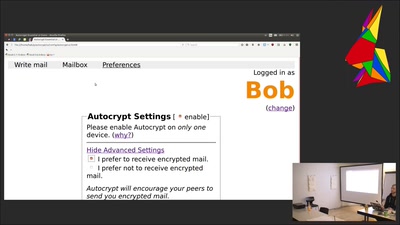

Towards automatic end to end mail encryption

mail encryption overview and hands-on Autocrypt sessions

43 min

Pirate Radio

Running a Station and Staying on the Air

38 min

People, Profiles and Trust

On interpersonal trust in web-mediated social spaces

32 min

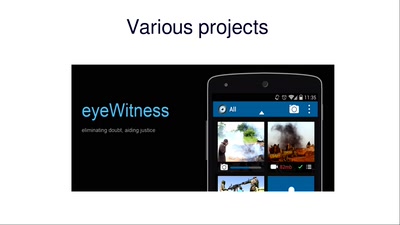

Technology and Mass Atrocity Prevention

Overview on Current Efforts - We Need Moar H4x0rs?!

61 min

Correcting copywrongs

European copyright reform is finally on the horizon

90 min

WSIS - An Overview

The World Summit on the Information Society Revisited

9 min

Präsentation „Automatisierungs-Demystifizierungs-Diskurs-Maschine“

Impuls von Dr. Stefan Ullrich zur partizipativen…

57 min

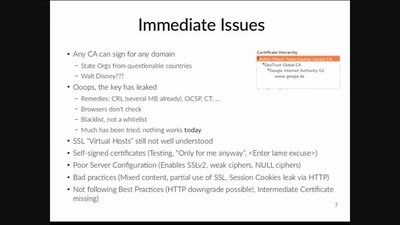

To Make Hearts Bleed

A Native Developer's Account On SSL

42 min

Just in Time compilers - breaking a VM

Practical VM exploiting based on CACAO

46 min

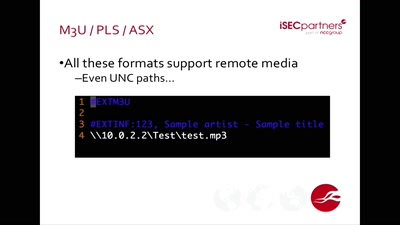

Bugged Files

Is Your Document Telling on You?

58 min

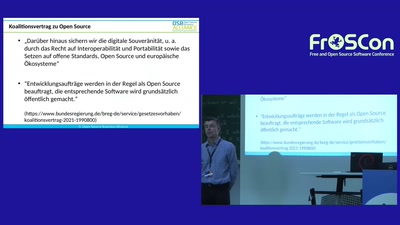

Tear down this wall! Hürden für Open Source in der Verwaltung einreißen

Konkrete Vorschläge, wie der Einsatz von Open Source in…

83 min

SDR - Fluch, Segen, Möglichkeiten

Der Einsatz von SDR-Technik aus Sicht des Technikers,…

110 min

SPAM Workshop

SPAM- und Zombie-Abwehr bei hohem Mail-Volumen am Beispiel…

56 min

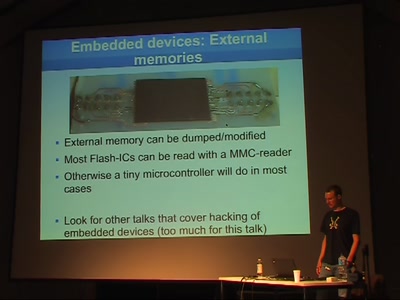

eMMC hacking, or: how I fixed long-dead Galaxy S3 phones

A journey on how to fix broken proprietary hardware by…

18 min

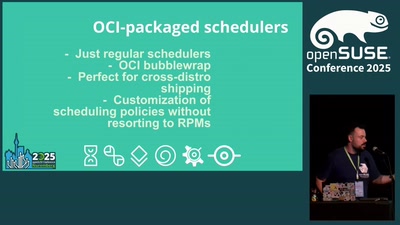

Linux schedulers for fun and profit with SchedKit

on-the-fly scheduler swapping via eBPF, sched_ext and OCI…

47 min

Identitäts-Kriege: vom Ende menschlicher Gesellschaftsform

Wie das Netz die Identitäts-Zuordnungen zersetzt, von denen…

46 min

Signal Intelligence und Electronic Warfare

Wie man nach Hause telefoniert, ohne von einer Rakete…

42 min

Klimafreundliche Digitalisierung: Koalitionsvertrag vs. Wirklichkeit

Von Rechenzentren bis Software – wo muss und wie kann die…

60 min

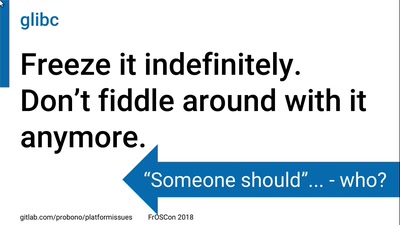

Let's talk about Desktop Linux Platform Issues

What's holding back Linux on the desktop?

45 min

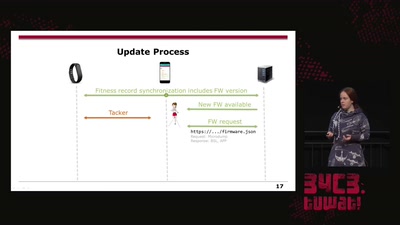

Machine-to-machine (M2M) security

When physical security depends on IT security

54 min

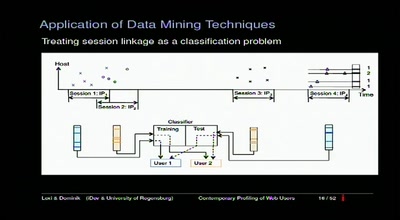

Contemporary Profiling of Web Users

On Using Anonymizers and Still Get Fucked

62 min

The Ghost in the Machine

An Artificial Intelligence Perspective on the Soul

22 min