Search for "15" returned 4955 results

38 min

Cryptowars

Der politische und gesellschaftliche Kampf um sichere…

36 min

What to hack

Was auf der GPN15 passieren wird

49 min

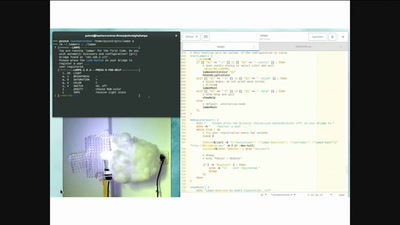

Seeing the unseen

Eine Einführung in die Steganographie

38 min

Babelbee - das Open Source Stromnetz Analyse Projekt

Ein Baustein für das zukünftige, dezentrale…

57 min

Radioastronomie: Mit selbstgebautem Equipment die Milchstraße vermessen

Ein Projekt mit Elektronik, Physik und Computer-Zeug -- was…

76 min

Von 0 zu Gentoo Workstation

Wir bauen uns eine Gentoo-Workstation

62 min

Dirigieren mit Chef

Orchestrate with Chef

58 min

Cryptocon 2015: Keynote

Crypto: Verantwortung und Delegation

78 min

Wir kochen Hagebuttenmarmelade

Das fragliche Verhältnis von Laien und Experten

66 min

Warum elliptische Kurven?

warum Elliptische-Kurven-Kryptographie RSA vorzuziehen ist

45 min

USB-Stick zähmen leicht gemacht

Verteidigung gegen BadUSB & Co. für 30 Euro oder weniger

61 min

Reproducible Builds

Debians Ansatz Bit für Bit identische Pakete zu erzeugen

57 min

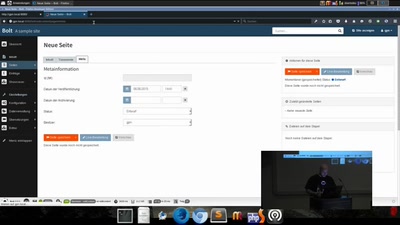

Bolt.cm - CMS in Einfach

Usability in CMS systems done right

73 min

Recht auf Vergessenwerden

Personenbezogene Daten können aus den Ergebnislisten von…

34 min

Bitcoin 2.0

Die Blockchain als dezentraler Speicher

45 min

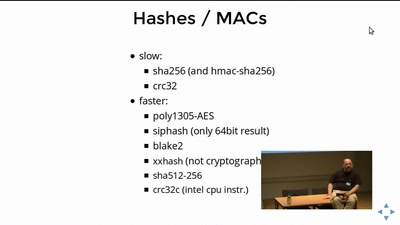

Kryptographie in der Praxis

security nightmares

39 min

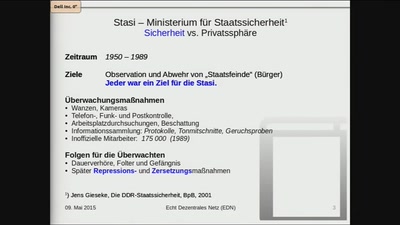

Echt dezentrales Netz : Unleashing Freifunk

Vision und Weg zu einem verschlüsselten Freifunk mit…

49 min

Digital Signal Processors

What? Why? And how to get started

47 min

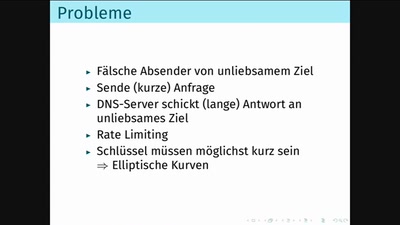

DNS vs. Sicherheit: the long story

Namen, Nummern und Schlüssel

71 min