52 min

Security Concepts, Problems, and Exploits on Your Mac

110 min

SPAM- und Zombie-Abwehr bei hohem Mail-Volumen am Beispiel…

45 min

Reconfigurable computing for the kernel

58 min

Politisch-rechtliche Bekämpfung unerwünschter Information

56 min

Recht, Regulierung und Realität der…

30 min

So long and thanks for all the fish

53 min

Aspekte der Minimierung der Unmöglichkeit

85 min

Advanced internet searching strategies & "wizard seeking"…

56 min

The Use of Electronic Communications to Protest

46 min

Suppression of secure communications by governments

115 min

Implementation and detection of kernel based backdoors and…

117 min

No stone unturned or: logs, what logs?

105 min

Content Flatrate, not Copyright War

56 min

Dunkle Seiten der Informationsgesellschaft?

52 min

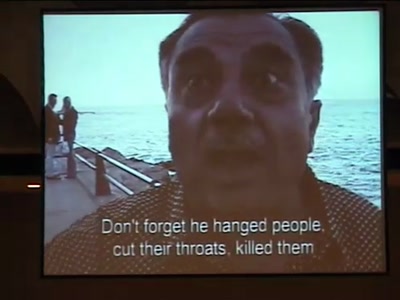

Spreading of new Arab satellite TV stations: consequences…

58 min

The Good, the Bad and the Ugly

61 min

8. Deutsche Meisterschaften im Schlossöffnen

64 min

Untersuchung eines Austauschsystems für hochsensible…

43 min

Running a Station and Staying on the Air

34 min

Introducing the 'lingua franca' of Instant Messaging

29 min

WLANs mit Wi-Fi Protected Access (WPA) betreiben

45 min

Reverse-engineering currency detection systems

67 min

Direkte und indirekte Steuerungsmöglichkeiten der Medien im…